Recuperar web WordPress hackeada y blindarla

Aprende a recuperar WordPress hackeado, limpiar malware y reforzar la seguridad para reducir recaídas. Revisa los pasos clave.

Si necesitas recuperar WordPress hackeado, conviene actuar con orden: aislar el sitio, evaluar el alcance, limpiar o restaurar una copia verificada, cambiar credenciales y reforzar la configuración para reducir el riesgo de reinfección. No siempre basta con volver a poner una copia si la puerta de entrada sigue abierta.

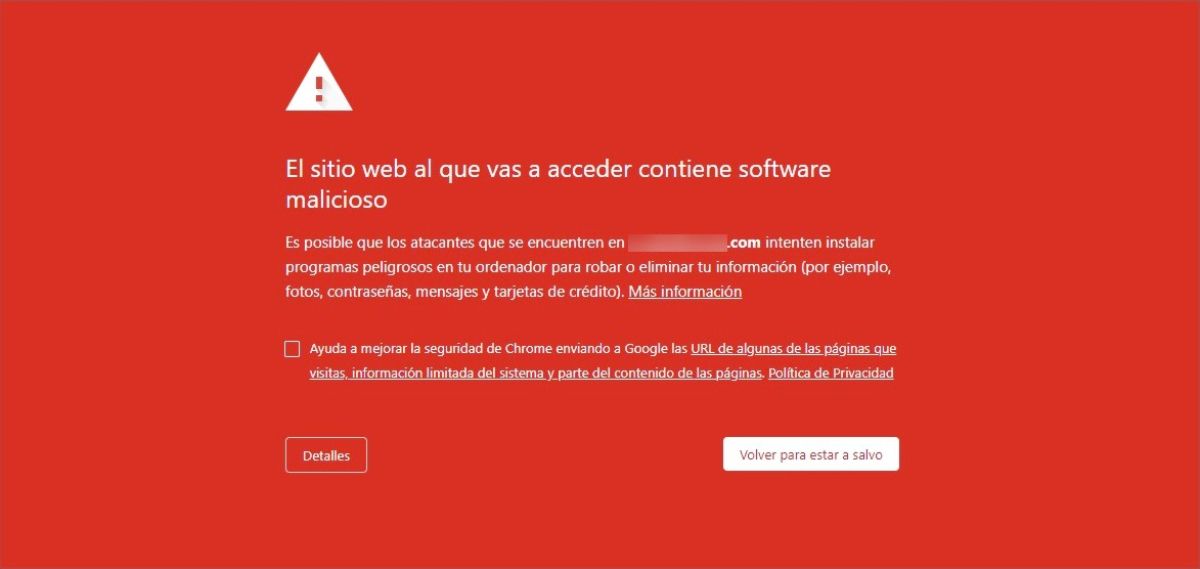

Una web hackeada puede seguir funcionando aparentemente bien mientras distribuye malware, redirige tráfico o mantiene accesos ocultos. Por eso, la prioridad no es solo volver a publicar la web, sino recuperar la operatividad con criterio técnico y revisar qué ha quedado comprometido.

Qué hacer en los primeros minutos para recuperar WordPress hackeado

En los primeros minutos, lo más prudente es contener el incidente de seguridad en WordPress sin destruir pruebas útiles para el análisis.

- Activa un modo de mantenimiento o restringe temporalmente el acceso si el servicio lo permite.

- Guarda una copia del estado actual de archivos y base de datos antes de borrar nada, sobre todo si necesitas investigar el alcance.

- Cambia contraseñas críticas: hosting, SFTP/SSH, base de datos, usuarios administradores y cuentas de correo vinculadas.

- Revisa si el proveedor de hosting ha detectado archivos maliciosos, procesos anómalos o accesos sospechosos.

Cómo evaluar el alcance del ataque sin empeorar la incidencia

Antes de limpiar, conviene entender si el sitio comprometido afecta solo a la web visible o también a la administración, la base de datos y los accesos al servidor. Señales habituales son redirecciones, usuarios desconocidos, cambios en archivos del núcleo, inyecciones en la base de datos o tareas programadas extrañas.

La revisión debería cubrir, como mínimo, estos puntos:

- Archivos de WordPress, plugins y temas modificados fuera de actualizaciones normales.

- Base de datos: opciones alteradas, contenido inyectado, URLs de redirección o código sospechoso.

- Usuarios administradores no reconocidos y credenciales comprometidas.

- Tareas cron, reglas del servidor, .htaccess y configuraciones de PHP.

- Logs de acceso y errores para localizar la posible puerta de entrada.

Si hay indicios de acceso a datos personales, conviene valorar las obligaciones de documentación y, según el caso, de notificación previstas por RGPD y LOPDGDD, con apoyo especializado si procede.

Limpiar malware en WordPress o restaurar una copia: cómo valorar la mejor vía

Para limpiar malware WordPress hay dos enfoques principales: saneado manual o restauración desde una copia limpia. La mejor opción depende de la fecha del ataque, del estado de las copias y del valor de los cambios recientes.

| Opción | Cuándo encaja mejor | Riesgo principal |

|---|---|---|

| Limpiar | Cuando no hay copia íntegra reciente o hay cambios valiosos que conservar | Dejar persistencias ocultas si la revisión no es completa |

| Restaurar | Cuando existe una copia verificada anterior al incidente | Repetir la intrusión si la vulnerabilidad sigue abierta |

Restaurar no equivale a resolver. Si el origen fue un plugin vulnerable, una contraseña expuesta o una mala configuración, la reinfección puede producirse en poco tiempo.

Pasos clave para eliminar el hackeo de WordPress y cerrar la puerta de entrada

- Sustituye el núcleo de WordPress por archivos limpios desde una fuente oficial.

- Reinstala plugins y temas desde copias fiables o repositorios legítimos; elimina los que no sean necesarios.

- Revisa la base de datos y limpia inyecciones en opciones, widgets, contenidos y usuarios.

- Comprueba archivos sensibles, reglas de redirección, cron jobs y backdoors en directorios de subida.

- Fuerza el cambio de contraseñas y cierra sesiones activas.

- Actualiza versiones pendientes y corrige la vulnerabilidad que permitió el acceso.

Las herramientas de escaneo pueden ayudar a eliminar hackeo WordPress, pero no sustituyen una revisión técnica cuando el ataque ha tocado servidor, base de datos o accesos.

Cómo blindar WordPress después del incidente

Después de recuperar la web, toca blindar WordPress con medidas proporcionales al riesgo:

- Mínimo privilegio en usuarios y accesos técnicos.

- Autenticación reforzada y políticas de contraseñas robustas.

- Actualizaciones controladas de núcleo, plugins, temas y PHP.

- Copias de seguridad automáticas con pruebas periódicas de restauración.

- WAF, limitación de intentos y monitorización de cambios si encaja con el entorno.

- Desactivar o retirar componentes abandonados o innecesarios.

Este endurecimiento de seguridad no elimina todo el riesgo, pero sí mejora la capacidad de detectar y contener futuros incidentes.

Errores frecuentes que facilitan que una web hackeada vuelva a caer

- Restaurar una copia sin verificar si también estaba comprometida.

- Borrar archivos rápido sin conservar evidencia mínima del incidente.

- Cambiar solo la contraseña de WordPress y olvidar hosting, correo o base de datos.

- Confiar en un único plugin como solución completa de seguridad WordPress.

- No revisar usuarios, tareas programadas, redirecciones y permisos del servidor.

Cuándo conviene pedir ayuda especializada

Puede ser necesario pedir ayuda si hay caída de negocio, reinfección, acceso al servidor, malware en múltiples instalaciones o dudas sobre una posible brecha de datos. También cuando no existe una copia limpia o el sitio depende de integraciones críticas.

La prioridad es combinar recuperación operativa, revisión técnica y monitorización posterior. Si quieres reducir improvisaciones, el siguiente paso razonable suele ser una auditoría del incidente, una limpieza profesional o una revisión de copias y hardening para proteger sitio WordPress con más criterio.

¿Necesitas orientación personalizada?

Te ayudamos a entender tus opciones y el siguiente paso.