WordPress marca sitio peligroso en Chrome cómo limpiar

wordpress marca sitio peligroso en chrome: detecta la causa, limpia malware y pide revisión a Google con pasos técnicos claros.

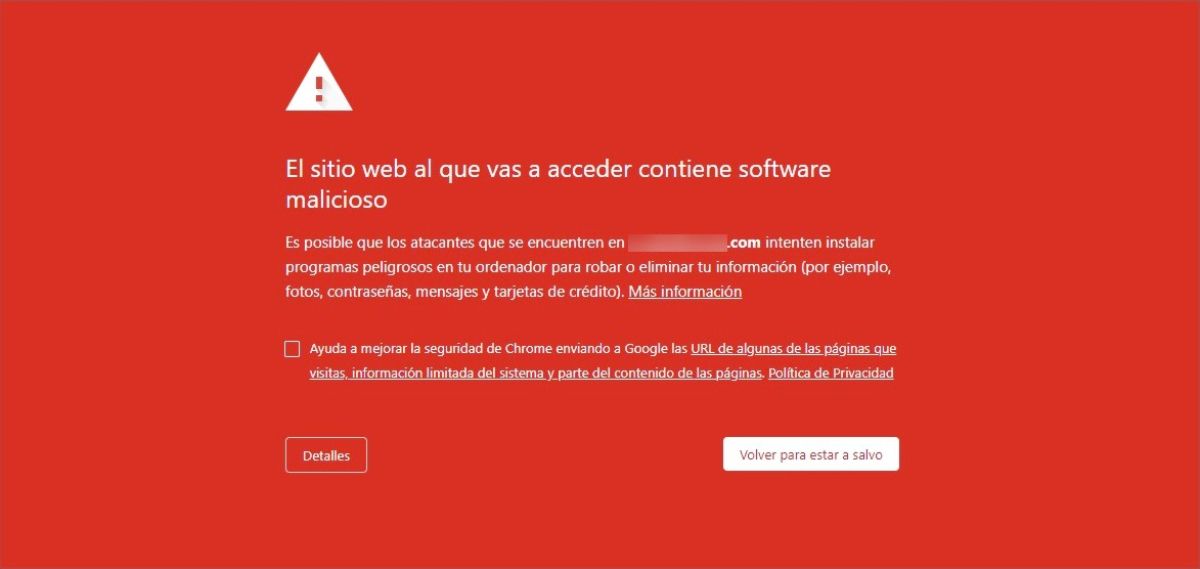

Si wordpress marca sitio peligroso en chrome, normalmente significa que Google Safe Browsing ha detectado indicios de malware, phishing, contenido engañoso o una web comprometida. La prioridad no es solo quitar el aviso, sino limpiar la infección de verdad, revisar archivos, base de datos, accesos y después solicitar una revisión cuando el problema esté resuelto.

Respuesta breve: el aviso aparece porque Google o Chrome detectan comportamiento malicioso o sospechoso en tu WordPress. Para retirarlo, conviene hacer copia de seguridad, identificar el alcance del compromiso, limpiar archivos y base de datos, cerrar la vía de entrada, reforzar la seguridad y pedir revisión desde Search Console si aplica.

Qué significa que Chrome marque tu WordPress como peligroso

Chrome puede mostrar varios avisos y no todos significan exactamente lo mismo. Un aviso de sitio engañoso suele apuntar a phishing, suplantación o páginas que intentan obtener datos. Un aviso por sitio web infectado suele relacionarse con malware, descargas no deseadas o scripts maliciosos. También puede aparecer como sitio comprometido si Google detecta inyecciones, redirecciones o spam generado por un atacante.

Esto no depende solo del certificado SSL. Tener HTTPS válido ayuda a la confianza y al cifrado, pero no evita por sí solo que Chrome bloquee una web si detecta malware o phishing.

Por qué Google o Chrome pueden mostrar este aviso

Habitualmente el aviso aparece tras una intrusión real, aunque el origen puede variar: un plugin vulnerable, un theme desactualizado, credenciales robadas, permisos inseguros, una cuenta FTP expuesta o incluso una infección lateral dentro del hosting.

- Redirecciones maliciosas hacia dominios externos.

- Inyecciones de JavaScript ofuscado en archivos del tema o plugins.

- PHP oculto en uploads, donde no debería ejecutarse.

- Usuarios administradores desconocidos o tareas cron sospechosas.

- Spam SEO, páginas falsas o formularios para robar credenciales.

Si tienes Search Console verificado, revisa el apartado de problemas de seguridad. Como referencia oficial, Google publica información en Search Console sobre problemas de seguridad.

Cómo comprobar si tu WordPress está infectado

Antes de tocar nada, crea una copia de seguridad completa de archivos y base de datos. Aunque la web esté comprometida, esa copia puede servir para analizar el alcance o recuperar datos no afectados.

Señales comunes de infección

- Páginas nuevas que no has creado.

- Código extraño en header.php, functions.php o archivos del core.

- Cambios en la home, pop-ups raros o redirecciones solo en móvil.

- Archivos con fechas recientes en carpetas sensibles.

- Consumo anómalo de CPU, correo saliente o peticiones sospechosas en logs.

Después, compara el núcleo de WordPress con una versión limpia, revisa plugins y themes activos e inactivos, inspecciona wp-content/uploads, la tabla de usuarios y opciones de la base de datos. Los plugins de seguridad ayudan a detectar patrones, pero si hay compromiso real no sustituyen una revisión manual en staging para pruebas seguras.

Cómo limpiar malware o un hackeo en WordPress paso a paso

- Aísla la web. Si el hosting lo permite, activa mantenimiento o restringe acceso mientras trabajas.

- Haz copia de seguridad de archivos, base de datos y logs.

- Sustituye el core por una copia limpia de la misma versión o una estable actualizada.

- Reinstala plugins y themes desde fuentes legítimas. Elimina los que no uses.

- Revisa uploads y borra PHP, shells, archivos comprimidos extraños o nombres aleatorios.

- Limpia la base de datos: busca scripts inyectados, iframes, usuarios administradores falsos, opciones alteradas y URLs sospechosas.

- Revisa persistencia: cron malicioso, mu-plugins, .user.ini, .htaccess, wp-config.php y puertas traseras ocultas.

- Cambia todas las contraseñas: WordPress, hosting, FTP/SFTP, base de datos y correo vinculado.

Si necesitas limpiar malware WordPress o eliminar hackeo WordPress, el punto crítico es no dejar archivos persistentes. Un solo backdoor puede reinfectar la instalación al poco tiempo.

Qué revisar en el hosting, HTTPS y archivos del sitio

Conviene revisar el entorno completo, no solo WordPress. En el hosting, comprueba logs de acceso y errores, versiones de PHP, cuentas adicionales, tareas programadas y otros sitios dentro de la misma cuenta. Si hay infección cruzada, limpiar una sola web puede no ser suficiente.

En archivos, revisa permisos excesivos, ejecución de PHP en uploads, reglas de .htaccess, cambios en wp-config.php y cualquier redirección que no reconozcas. Respecto a HTTPS, asegúrate de que el certificado sea válido y de que no haya contenido mixto, pero recuerda que chrome sitio no seguro por certificado y un bloqueo por malware son problemas distintos.

Cómo pedir a Google que retire el aviso

Pide la revisión solo cuando hayas terminado la limpieza y validado que no quedan rastros. Si Search Console muestra un problema de seguridad, entra en ese informe, documenta lo que has corregido y solicita revisión. Si el origen estaba en phishing, malware o spam, conviene explicar brevemente la causa detectada y las acciones aplicadas.

Antes de pedir revisión, verifica estas comprobaciones:

- No hay archivos sospechosos ni redirecciones activas.

- Los usuarios administradores son legítimos.

- Core, plugins y themes están actualizados.

- Se han rotado contraseñas y claves de seguridad.

- La web responde correctamente en escritorio y móvil.

Cómo evitar que vuelva a pasar

La seguridad WordPress no se resuelve con una sola limpieza. Conviene mantener actualizaciones al día, eliminar software innecesario, usar autenticación robusta, limitar accesos, monitorizar cambios en archivos y disponer de copias de seguridad verificadas. También ayuda bloquear ejecución PHP donde no corresponde, revisar usuarios periódicamente y activar alertas de integridad o reputación.

En resumen: si Google ha metido tu web en una lista negra o Chrome muestra un aviso, el riesgo es real o al menos suficientemente creíble como para tratarlo con prioridad. El error más común es pedir revisión antes de limpiar del todo. Si no tienes claro el punto de entrada, la persistencia o el alcance del compromiso, el siguiente paso razonable es una desinfección técnica completa con revisión manual, hardening y monitorización posterior.

¿Necesitas orientación personalizada?

Te ayudamos a entender tus opciones y el siguiente paso.